現代のITインフラは、さまざまなネットワークプロトコルによって支えられています。

たとえば、ファイルのやり取り、正確な時刻の同期、ユーザー情報の一元管理といった処理は、それぞれ異なるプロトコルによって実現されています。

この記事では、こうした基盤を支える代表的なプロトコルであるFTP・NTP・LDAPについて、役割や仕組みをやさしく解説します。

システム管理やネットワーク運用に携わる方はもちろん、これからネットワーク技術を学ぼうとする方にも役立つ内容です。

FTP(File Transfer Protocol)

FTP(File Transfer Protocol)は、ネットワークを通じてファイルを送受信するための基本的かつ重要なプロトコルです。

主にサーバとクライアント間でファイルの転送を行う場面で活用され、企業内外を問わずさまざまなシステムで利用されています。

ここでは、FTPの仕組みやコマンド、そして安全に利用するためのセキュリティ対策について詳しく解説していきます。

通信の仕組みと接続モード

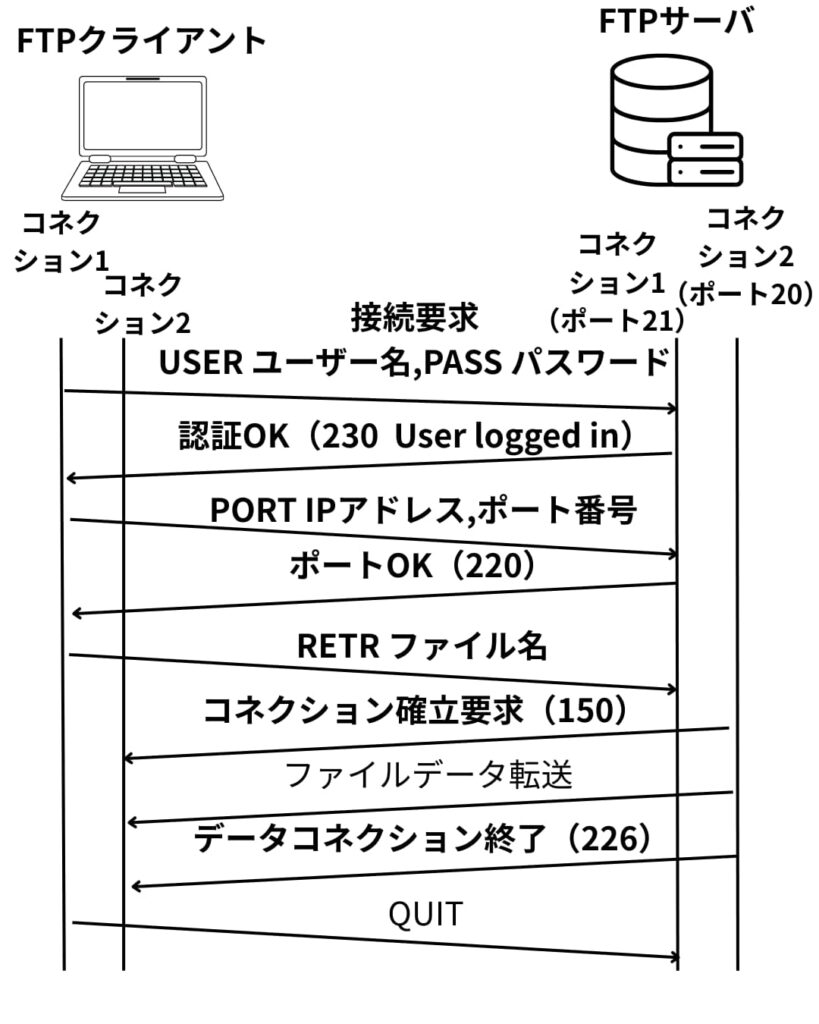

FTPは、ネットワークを介してファイルの送受信を行うためのプロトコルであり、サーバとクライアント間でファイルをアップロード・ダウンロードする際によく使用されます。

主にポート番号21番を用いて制御用の接続を確立し、クライアントからの命令にサーバが応じる形式でコマンド通信が行われます。

実際のファイルデータの転送には別途データ用のコネクションが必要であり、通常は20番ポート(またはPASVモードにおいては動的に割り当てられるポート)を使用します。

このようにFTPでは、制御用とデータ転送用の2つのTCPコネクションを使い分けることで、効率的かつ柔軟なファイル転送が実現されています。

石田先生

石田先生FTPの接続には「アクティブモード」と「パッシブモード」の2種類があります。

アクティブモードでは、クライアントが制御用コネクションを確立した後、サーバ側からクライアントへ向けてデータ用コネクションを確立します。

これに対してパッシブモードでは、サーバがクライアントからのPASVコマンドを受け取り、サーバ側で待ち受けるポートを指定し、クライアントがそのポートへ接続することでデータ転送を行います。

ファイアウォールやNAT環境ではパッシブモードの方が通信しやすいという利点があります。

FTPで使われる主なコマンド

FTPで使われる主なコマンドには下記のようなものがあります。

| コマンド | 説明 |

|---|---|

| USER | ユーザー名を送信してログインを開始する |

| PASS | パスワードを送信する |

| PWD | 現在の作業ディレクトリを表示する |

| LIST | ディレクトリ内のファイルやフォルダの一覧を取得する |

| RETR | サーバ上のファイルをクライアントにダウンロードする |

| STOR | クライアントからサーバへファイルをアップロードする |

| CWD | ディレクトリを移動する |

| MKD | 新しいディレクトリを作成する |

| RMD | ディレクトリを削除する |

| DELE | ファイルを削除する |

| QUIT | セッションを終了する |

これらのコマンドは、すべて制御用コネクションを通じて送受信され、サーバからのレスポンスとともに処理が進行していきます。

FTPのコマンド体系はシンプルでありながら機能的で、スクリプトや自動化ツールとの相性も良い点が魅力です。

セキュリティと暗号化の対策

FTPではユーザー認証としてIDとパスワードの入力が求められ、基本的なアクセス制御が行われますが、通信内容は平文のままで送信されるため、第三者による盗聴や不正アクセスといったセキュリティ上のリスクが存在します。

特にパスワードやファイル内容がそのまま読み取られてしまう可能性があるため、公開ネットワーク上での利用には注意が必要です。

こうしたリスクを軽減する手段として、FTP通信をSSL/TLSで暗号化したFTPS(FTP Secure)や、SSHプロトコルを用いたSFTP(SSH File Transfer Protocol)が広く用いられており、安全性の高いファイル転送を実現できます。

また、セキュリティをさらに高めるために、VPNやファイアウォールと併用した環境構築が推奨されます。

これにより、機密性や整合性の確保、そしてアクセス制御の強化が図られます。

NTP(Network Time Protocol)

ネットワーク上のシステムや機器において、正確な時刻を保つことは非常に重要です。

時刻がずれてしまうと、ログの整合性が取れなくなったり、セキュリティ認証に失敗したりするなど、さまざまな不具合の原因になります。

それはすっごく困りますね!

そうした課題を解決するために用いられているのがNTP(Network Time Protocol)です。

NTPは、世界中のサーバやネットワーク機器が正確な時刻を共有し、同期することを可能にするプロトコルであり、あらゆるネットワーク環境において欠かせない存在です。

NTPの仕組みと階層構造

NTPは、インターネットやローカルネットワークにおいて、複数のデバイス間で時刻を正確に同期させるためのプロトコルです。

主にUDPポート123番を利用し、軽量かつ効率的に時刻情報をやり取りします。

NTPは階層構造を持っており、Stratum 0に位置付けられるのは原子時計やGPS時計などの高精度な時間源で、それと直接同期するStratum 1のサーバが存在し、さらにその下位にStratum 2、Stratum 3……と続きます。

これにより、あらゆるネットワーク上の機器が正確な時刻情報を受け取ることが可能になります。

時刻同期の仕組み

NTPは、時刻の差を算出するために、ネットワーク遅延(Delay)や時刻のずれ(Offset)を測定し、サーバとクライアントの間でリクエストとレスポンスを交わしながら同期を図ります。

これにより、ミリ秒単位の精度で時刻を合わせることができ、システム全体の時刻整合性が保たれます。

ミリ秒単位で時刻を合わせられるなんてすごいですね!

NTPの活用例と重要性

NTPは様々な場面で利用されています。

たとえば、サーバのログを正確に記録するための時刻合わせ、金融取引などの処理時刻に厳密さが求められる業務、あるいはネットワーク監視ツールによる正確なイベント記録などです。

これらの用途において、時刻の精度と整合性がシステム全体の信頼性を支える重要な要素となっています。

LDAP(Lightweight Directory Access Protocol)

ネットワーク上で多数のユーザーやリソースを管理する企業や組織にとって、情報の一元管理は欠かせません。

LDAP(Lightweight Directory Access Protocol)は、こうした情報を効率的に保存・検索・管理するために設計されたプロトコルであり、特にユーザー認証やアクセス制御の基盤として広く利用されています。

ここではLDAPの基本的な仕組みや特長、実際の活用例について詳しく解説します。

LDAPの基本と仕組み

LDAPは、ユーザー情報や組織情報などを保存・管理するためのディレクトリサービスにアクセスするためのプロトコルで、特に企業の認証基盤やユーザー管理の中心的な役割を担っています。

「情報の整理整頓」と「アクセスのルール作り」に長けているのがLDAPなのですね。

このプロトコルは通常、TCPポート389番を使用して通信を行い、より安全な通信が必要な場合にはLDAPSとしてTCPポート636番が用いられます。

LDAPが扱うディレクトリデータは、階層型(ツリー構造)で整理されており、エントリは「DN(識別名)」を使って一意に特定されます。

クライアントはこの構造に対して、検索や追加、更新、削除といったCRUD操作を行うことができるため、効率的なデータ管理が可能です。

※CRUD操作とは、データベースやディレクトリサービスでよく使われる基本的な4つの操作のことを指します。

・C(Create):新しいデータを作成する(例:新しいユーザーを登録する)

・R(Read):既存のデータを読み出す(例:ユーザー情報を検索する)

・U(Update):データを更新する(例:メールアドレスを変更する)

・D(Delete):不要なデータを削除する(例:退職した社員の情報を削除する)

LDAPなどのシステムでは、これらの操作によってディレクトリ内のユーザーや組織情報を自在に管理できます。つまり「情報を増やして、見て、直して、消せる」――これがCRUD操作の正体です。

LDAPは、MicrosoftのActive DirectoryやオープンソースのOpenLDAPといった実装で広く使われており、さまざまな環境で活用されています。

たとえば、企業内でのログイン認証にLDAPが使われることで、シングルサインオンを実現し、ユーザーは一度のログインで複数のシステムにアクセス可能となります。

おお!便利!

また、従業員の連絡先や部署情報を一元的に管理するアドレス帳としての活用や、アクセス制御や役職に基づいた認可情報の管理にも使われています。

このようにLDAPは、複雑化する企業のITインフラにおいて、ユーザー情報の整合性と利便性を両立するために不可欠な技術といえます。

まとめ

今回の記事では、ネットワーク基盤を支える代表的なプロトコルであるFTP・NTP・LDAPについて、それぞれの役割や仕組み、具体的な活用例を交えて解説してきました。

ファイル転送を効率的に行うFTP、時刻の正確な同期を担うNTP、そしてユーザー情報を一元管理するLDAP。これらはいずれも異なる機能を持ちながら、安定したIT運用には欠かせない存在です。

こうしたプロトコルの仕組みを正しく理解し、適切に運用することは、セキュリティの向上や業務効率の改善にもつながります。

今後さらに高度化・複雑化するネットワーク環境において、基礎的な技術をきちんと押さえておくことが、エンジニアとしての信頼性や柔軟性を支える大きな武器になるでしょう。